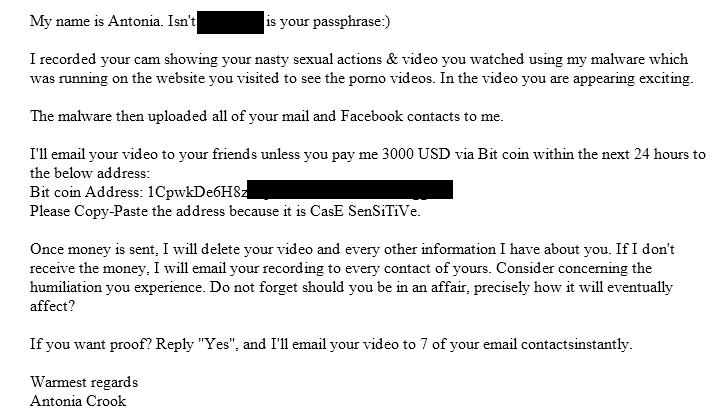

Ob der Prinz oder der Astronaut aus Nigerien oder die verstorbene Großmutter mit Millionenerbe: Spam-Mails, die ihren Opfern Unsummen an Geld entlocken möchten, gibt es im Netz in verschiedensten Variationen. Besonders erschreckend sind Erpressungsmails, in denen plötzlich Passwörter – entweder aktuelle oder ältere – auftauchen. Ein Beispiel dafür ist eine aktuell die Runde machende Ransommail, die angibt, Nutzer beim "Porno schauen" mittels einer Malware mit der Webcam gefilmt zu haben und die Kontaktdaten des Users zu besitzen. Als Beweis für die Infizierung wird ein echtes Passwort genannt.

Kein Grund zur Sorge

Es besteht kein Grund, diese Forderung ernst zu nehmen. Hätten Erpresser wirklich solches Material, würden sie wohl als Beweis Screenshots mitschicken. Das Passwort stammt mit großer Sicherheit nicht, wie behauptet, von einem Keylogger, sondern aus einem vergangenen Datenleck.

Immer wieder kommen Hacker an Nutzerdaten, weil Datenbanken von Webseiten schlecht abgesichert und die Passwörter unverschlüsselt oder mit veralteter Verschlüsselung gespeichert sind. Diese Leaks sind auch Quelle für die E-Mail-Adresse. In dem spezifischen Fall stammen die Daten wohl vom LinkedIn-Hack 2012. Damals stahlen russische Cyberkriminelle die Daten von fast 6,5 Millionen Nutzern.

Forderungen nicht nachkommen

Wer das von den Angreifern genannte Passwort noch im Einsatz hat, sollte dieses jedenfalls schnellstmöglich ändern. Ob die eigenen Zugangsdaten schon einmal von einem Datenleck betroffen waren, lässt sich über die Eingabe der E-Mail-Adresse beim Service "Have I Been Pwned" überprüfen. (red, 1.12.2018)