Die Lücke erlaubt die Erlangung von Administratorrechten und ist leicht auszunutzen.

IT-Riese Apple hat sich mit seiner jüngsten macOS-Version "High Sierra" einen massiven Sicherheitspatzer geleistet. Wie der Sicherheitsforscher Lemi Orhan Ergin auf Twitter offenlegte, ist es möglich, sich auf Macs mit dem Betriebssystem als Root-User, also mit vollen Rechten, einzuloggen – ohne ein Passwort einzugeben.

Fehler leicht ausnutzbar

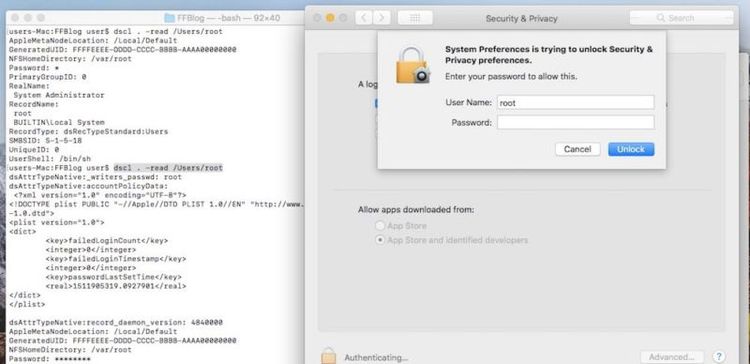

Um diese "Privilege Escalation" durchzuführen, reicht es, mit einem beliebigen Konto, etwa einem Gast-Account, auf dem Gerät in den Einstellungen für "Nutzer und Gruppen" das Schloss-Icon anzuklicken und im anschließenden Eingabefenster "root" als Usernamen einzutragen und zumindest einmal ins Passwortfeld zu klicken. Nach ein- bis mehrmaligem Klick auf "Entsperren" erteilt das System dem eigenen Konto Administratorrechte. Das bedeutet volle Kontrolle über den Rechner.

Damit schafft man zudem eine zweite Angriffsfläche. Wurden auf diesem Wege die Rechte erweitert, ist es danach auch möglich, sich am Login-Bildschirm des Systems nach dem Starten als "anderes Konto" mit den Usernamen "root" und ohne Passwort anzumelden.

Auch Systeme mit Screensharing und Remote Managent in Gefahr

Mehrere Medien, darunter Macrumors und Ars Technica, haben die Existenz der Schwachstelle verifizieren können. Sie existiert sowohl in der aktuellen stabilen "High Sierra"-Ausgabe 10.13.1, als auch in der Betaversion von 10.13.2. Apple hat sich laut Angaben auf Twitter bereits mit Ergin in Verbindung gesetzt.

Laut verschiedenen Security-Experten sind auch Systeme in Gefahr, die Zugang via Screensharing oder Remote Management zugänglich sind. Der Fehler ließe sich zudem recht leicht automatisiert mit einer Malware ausnutzen. Vermutet wird er in der macOS-Komponente "apple.com.loginwindow".

Workaround schützt

Das System konnte zunächst mit einem einfachen Workaround abgesichert werden. Dazu reicht es, sich selbst mit Administratorrechten einzuloggen und ein (möglichst sicheres) Passwort zu vergeben. Das Vorgehen ist wie folgt: Man öffnet ein Terminalfenster und gibt dort "sudo su" und anschließend das eigene Passwort ein. Danach folgt das Kommando "passwd", anschließend folgt ein mit Anleitung versehener Prozess, um ein Kennwort einzurichten. Anschließend ist ein Root-Login ohne Passwort nicht mehr möglich. Inzwischen hat Apple auch einen offiziellen Patch nachgereicht, es steht über den Mac App Store zur Verfügung.

Nicht der erste "High Sierra"-Patzer

Für Apple ist es nicht das erste, gröbere Sicherheitsproblem bei "High Sierra". Kurz nachdem das System in seiner finalen Fassung erschienen war, zeigte das System der Entschlüsselungsabfrage für verschlüsselte Laufwerke im Feld für den Passworthinweis das Kennwort an, wenn der Speicher des Rechners neu mit dem APFS-Dateisystem eingerichtet war. Dieses Leck ist jedoch schon vor längerem mit einem Update behoben worden. (gpi, 29.11.2017)