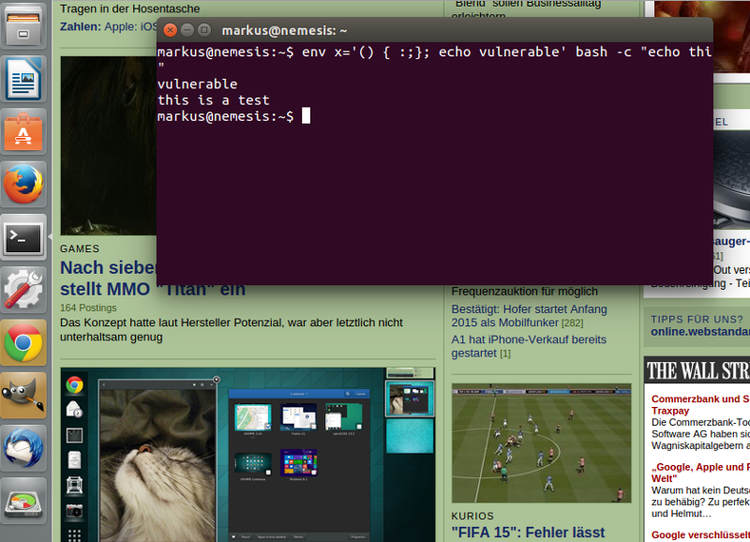

Ein verwundbarer Ubuntu-Desktop.

Zahlreichen Administratoren stehen arbeitsreiche Stunden bevor. Eine kritische Sicherheitslücke bedroht fast alle gängigen Linux-Distributionen und Unix-Versionen - einschließlich OS X von Apple. Sie wurde in der Unix-Shell Bash (Bourne-again shell) ausgemacht und ermöglicht es, unter Umständen Schadcode aus der Ferne auszuführen. Da die Bash für zahlreiche Anwendungen genutzt wird, können Angreifer über alle möglichen Wege Rechner attackieren.

"Bashbleed"

Die Lücke (CVE-2014-6271) wurde von dem Entwickler Stephane Chazelas entdeckt. Er hat herausgefunden, dass sich in Umgebungsvariablen Code einfügen lässt, der beim Start einer neuen Shell ungeprüft ausgeführt wird. Sicherheitsexperten vergleichen die Lücke bereits mit dem Heartbleed-Bug. Dementsprechend wird sie im Netz von manchen schon als "Bashbleed" bezeichnet. Programme, mit denen die Schwachstelle ausgenutzt werden kann, finden sich ebenfalls bereits im Netz.

Weiters kann dies auch diverse Endgeräte betreffen, die Linux als Fundament nutzen - etwa Home-Router und Wireless-Access-Points.

Webserver mit CGI-Skripten

Auch Webserver mit CGI-Skripten können von der Lücke betroffen sein, schreibt heise.de. "Ein denkbares Angriffsszenario sind GET-Requests über HTTP, da CGI laut den Bash-Entwicklern frei definierbare Inhalte des Requests in Umgebungsvariablen schreibt.", schreibt das Online-Magazin. Auch nutzen Programmiersprachen die Shell um Systembefehle zu starten.

Systeme, die mit bestimmten DHCP-Clients (etwa ISC DHCP dhclient) IP-Adressen per DHCP beziehen, und dann das System über System-Kommandos konfigurieren, können ebenfalls betroffen sein.

Ob Systeme betroffen sind, lässt sich mit folgendem Befehl prüfen:

env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

Antwortet die Shell mit "vulnerable", dann ist sie verwundbar.

Ubuntu, Red Hat und Debian haben bereits auf die Sicherheitslücke reagiert und Patches veröffentlicht, andere Distributionen arbeiten an Updates. Wie sich Donnerstagvormittag aber herausstellte, ist der bislang von den Linux-Distributionen ausgelieferte Fix für dieses Problem unvollständig. Wie in einem Bug-Eintrag bei Red Hat dokumentiert ist, lassen sich unter Umständen weiterhin Zeichen einschleusen und damit diverse Sicherheitsfunktionen austricksen.

Allerdings gehen die Entdecker dieses Problems davon aus, dass zumindest auf diese Weise kein Code zur Ausführung gebracht werden kann, womit die reale Gefährdung nicht so groß wäre wie bei der originalen Lücke. Unterdessen wird beim Bash-Projekt bereits ein Patch diskutiert, der auch dieses Problem beseitigen soll. Es ist davon auszugehen, dass die Linux-Distributionen dann rasch mit einem weiteren Update reagieren. (sum, derStandard.at, 25.9.2014)