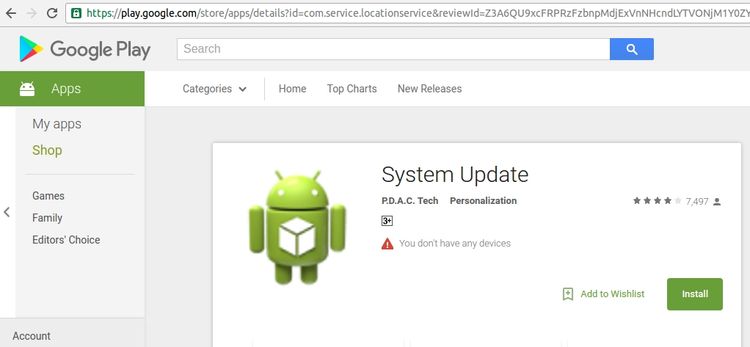

Die Malware tarnte sich als angebliches Systemupdate.

Trotz aller Schutzmaßnahmen gelingt es findigen Betrügern immer wieder, Schadsoftware in Googles offiziellen Katalog für Android-Apps zu schmuggeln. Selten war dabei aber jemand so erfolgreich, wie die Hintermänner der Spyware "SMSVova".

Ihre App war drei Jahre lang im Play Store verfügbar, ehe sie nun auf Hinweis der Sicherheitsexperten von Zscaler entfernt wurde – trotz deutlicher Hinweise auf unlautere Zwecke. In dieser Zeit verzeichnete sie zumindest eine Million Downloads.

Ein bis fünf Millionen Downloads wurden der App "System Update" zuletzt auf der Plattform ausgewiesen, genauere Angaben stellt Google nur den Autoren der jeweiligen Programme zur Verfügung.

Als Systemupdate ausgegeben

Der Name suggerierte Nutzern, es handle sich um eine Aktualisierung für ihr Android-System. Das legen auch die Kommentare der Nutzer nahe, die Bewertungen für die App hinterlassen haben. Sie beklagen sich darüber, dass das Programm abstürzt und ihr Handy verlangsamt.

Tatsächlich meldet "System Update", das nach der Installation als "Update Service" angezeigt wird, nach dem Ausführen, dass die Anwendung sich wegen eines Fehlers beendet hätte. Während die App sich tatsächlich beendet, läuft jedoch ein Hintergrunddienst, "SMSVova", weiter.

Dieser verfügt über die Rechte, eingehende SMS zu scannen und den Standort des Nutzers zu ermitteln. Je nach Android-Version müssen Nutzer diese Rechte beim ersten Start explizit bestätigen oder räumen sie der App bereits in einem Dialog vor dem Download ein. "System Update" war als kompatibel mit Android 2.2 oder aufwärts gelistet, konnte also von den allermeisten Android-Usern installiert werden.

War auch im deutschen Play Store zu finden

Während man sich bei Zscaler ausschließlich auf Verfügbarkeit im US-Store bezieht, lässt sich über einen Eintrag des Web Archive nachweisen, dass die Schadsoftware auch im deutschsprachigen Angebot gelistet war.

Angreifer konnten infizierten Geräten per SMS Anweisungen schicken. Zudem speicherte der Dienst den Standort der User ab, der ebenfalls abgefragt werden konnte. Obwohl die App im Store zuletzt Ende 2014 aktualisiert wurde, war sie von Virenscannern bis zuletzt nicht erkannt worden.

Unentdeckt trotz klarer Hinweise

Allerdings gab es auch abseits der Nutzerbewertungen starke Indizien auf betrügerisches Verhalten. "System Update" verfügte über keinerlei Beschreibung, obwohl laut Googles Richtlinien der Zweck von Rechten wie Standortermittlung klar ausgewiesen werden muss. Ebenso waren auch keine Screenshots vorhanden.

Wie die App in diesem "Zustand" seit 2014 unentdeckt geblieben ist, ist unklar. Google hat sich zu dem Fund bislang noch nicht geäußert. (gpi, 23.04.2017)