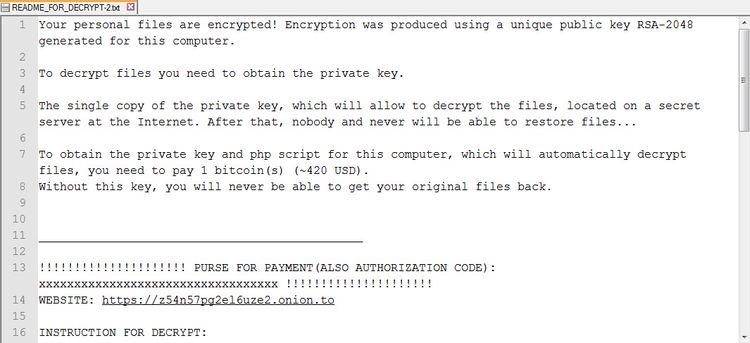

Die von den Erpressern hinterlassene Nachricht.

Bislang sind Erpressungstrojaner weitgehend eine Domäne der Windows-Welt. Das dahinter stehende "Geschäftsmodell" scheint aber so erfolgreich zu sein, dass einzelne Kriminelle nun auch damit beginnen, sich anderen Plattformen zuzuwenden.

Linux als Ziel

Der Antivirensoftwarehersteller Doctor Web warnt vor einer Ransomware namens Linux.Encoder.1. Wie der Name schon verrät, zielt diese statt auf Windows ganz auf das freie Betriebssystem Linux ab. Nach einem erfolgreichen Einbruch werden dabei sämtliche Daten mit einem geheimen Passwort verschlüsselt, und eine Erpressernachricht hinterlassen. Ein Bitcoin (umgerechnet rund 350 Euro) wird dabei für die Bekanntgabe des Passworts verlangt.

Bug

Als Einbruchsweg scheint die Erpressersoftware dabei eine aktuelle Lücke im Magento CMS zu nutzen, das vor allem von E-Commerce-Seiten genutzt wird. Das Sicherheitsproblem war Ende Oktober bekannt geworden, viele Seiten dürften den Bug aber nicht umgehend geschlossen haben.

Einmal auf dem System durchsucht der Trojaner die gesamte Festplatte und sucht nach Dateien eines gewissen Typus, um sie zu verschlüsseln. So werden etwa Apache- und MySQL-Daten verschlüsselt aber eben auch lokal gespeicherte Dokumente.

Update

Angesichts der aktuellen Bedrohung sei allen Nutzern von Magento die umgehende Installation des neuesten Updates empfohlen. Mit dem aktuellen Vorfall setzt sich der Trend fort, dass Angreifer immer schneller auf Lücken in verbreiteter Server-Software reagieren, erst vor kurzem war ein Bug im Joomla CMS aufgetaucht, der bereits innerhalb weniger Stunden ausgenutzt wurde.

Nachtrag, 11.11.

Gute Nachrichten für alle, die von Linux.Encoder.1 betroffen sind: Offenbar haben dessen Entwickler selbst ordentlich gepatzt. So nutzt der Trojaner zur Verschlüsselung die – bekannt schwache rand()-Funktion des Betriebssystems in Kombination mit der jeweiligen Uhrzeit. Dadurch lässt sich das Passwort relativ einfach herausfinden. Bitdefender hat mittlerweile auch ein passendes Decrypt-Tool veröffentlicht. Freilich ist davon auszugehen, dass die Erpresser recht schnell ein Update nachschieben werden, das ihr Versehen ausbessert. Insofern bleibt der Ratschlag zum umgehenden Update von Magento natürlich weiter bestehen. (apo, 10.11.2015)