Die zunehmende Vernetzung von Fahrzeugen könnte ein potentielles Sicherheitsrisiko darstellen. In einer neuen Studie, die auf der IT-Sicherheitskonferenz Black Hat in Las Vegas vorgestellt wurde, bewerten die beiden Forscher Charlie Miller und Chris Valasek verschiedene Automodelle nach möglichen Einfallstoren für Hacker. Erst vor einem Jahr zeigten sie, wie sich ein Ford Escape und ein Toyota Prius aus dem Inneren der Fahrzeuge über einen herkömmlichen Laptop steuern lassen.

Untersuchung von 24 Fahrzeugen

Miller und Valasek betonen, dass sie für die neue Studie jedoch keine Autos tatsächlich gehackt haben. Vielmehr haben sie die Bauweise und die Elektronik anhand der Dokumentationen von Autoherstellern untersucht und weisen in ihrer Studie auf mögliche Schwachstellen hin. "Wir wollten ein wenig Abstand nehmen und uns eine Reihe an Autos, dafür in viel geringerem Detail, ansehen", so Valasek. Insgesamt habe man bei 24 verschiedenen Autos untersucht, wie eine Fernattacke funktionieren könnte.

Bewertungsskala

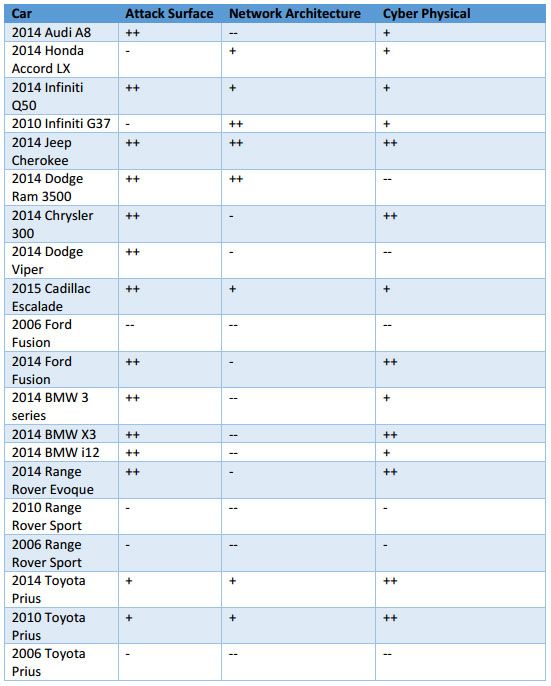

Die Autos wurden anschließend auf einer Skala von ++ bis -- in den Bereichen "Attack Surface", "Network Architecture" und "Cyber Physical" nach ihrer Angreifbarkeit bewertet. Unter "Attack Surface" bewerten die Forscher, welche Funkverbindungen das Fahrzeug anbietet. Bei der "Network Architecture" wurde untersucht, ob diese Funkverbindungen Zugriff auf wichtige Systeme wie Steuerung oder Bremsen gewähren. Mit "Cyber Physical" wurden schließlich elektronisch-gestützte Systeme wie automatisches Einparken oder Spurenassistent untersucht, die durch digitale Befehle getäuscht werden könnten.

Jeep, Infiniti, Cadillac und Toyota mit schlechten Bewertungen

Drei Automodelle erhielten von den Forschern dabei eine besonders schlechte Bewertung: Der Jeep Cherokee 2014, der Infiniti Q50 2014 und der Cadillac Escalade 2015. Die Prius-Modelle aus 2010 und 2014 sollen ebenfalls mögliche Angriffsflächen bieten. Besonders der Q50 weise eine unsichere Systemarchitektur auf. Über die Funkverbindungen könne man direkt Zugriff auf kritische Systeme wie den Motor und die Bremsen erhalten, so Miller und Valasek. Als positives Beispiel heben die beiden Forscher den Audi A8 hervor, bei dem die Fahrfunktionen separat in einem internen Netzwerk miteinander kommunizieren.

Kritik wegen Veröffentlichung der Studie

Wired hat verschiedene Stellungnahmen von Autoherstellern eingeholt. Infiniti betont, dass die Forscher keine Fahrzeuge tatsächlich gehackt hätten. Trotzdem möchte man die Ergebnisse der Sicherheitsexperten untersuchen. Chrysler gibt ebenfalls an, dass man die Behauptungen untersuche und Schwachstellen gegebenenfalls beseitigen werde. Das Unternehmen kritisiert jedoch, dass die beiden Forscher Fahrzeughersteller nicht vor der Veröffentlichung der Studie über die Ergebnisse informiert haben. Dies würde nur jene unterstützen, die "bösartige Absichten" hätten.

Öffentlicher Druck

Miller und Valasek argumentieren jedoch, dass sie die Forschungsergebnisse mit dem Straßenverkehrsamt in den USA und dem Verband der Automobilingenieure geteilt hätten. Das Ziel sei, Autohersteller durch öffentlichen Druck dazu zu bewegen, die Sicherheitsarchitektur in Fahrzeugen zu überdenken. Man könne bereits jetzt in Konsumentenschutzmagazinen Bewertungen der Sicherheitsfunktionen von Autos nachlesen, so Valasek. "Wir machen dasselbe, nur für die Cybersecurity von Autos." (wen, derStandard.at, 7.8.2014)