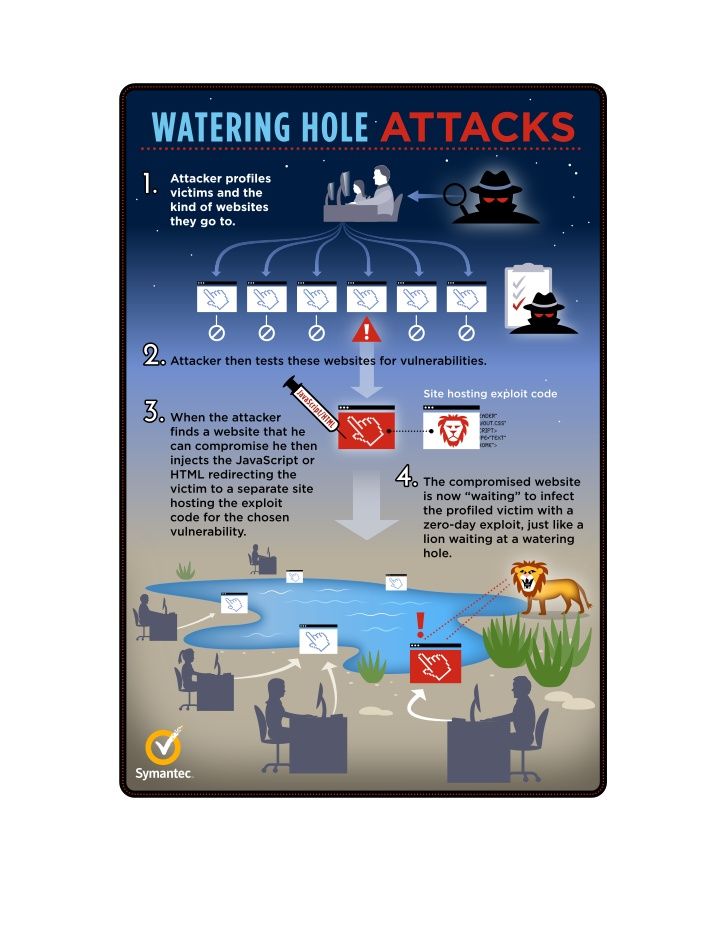

Symantec erklärt in einer kurzen Grafik, wie eine Watering Hole Attacke abläuft

Wie der WebStandard berichtete, wurden aufgrund der Sicherheitsprobleme in Java mittlerweile zahlreiche Unternehmen Opfer eines Hacker-Angriffs. Laut der europäischen IT-Sicherheitsbehörde ENISA war die Lücke im Vorjahr sogar der häufigste Grund für die Verbreitung von Malware auf PCs.

Malware mit Zertifikat

ZDNet schreibt nun, dass die Malware, die vom User unwissentlich über eine präparierte Website geladen und ausgeführt wird, mit Zertifikaten eines Sicherheitsunternehmens gearbeitet hat. Dabei wurden die Zertifikate nicht rechtmäßig erworben, sondern gestohlen. Die betroffenen Java-Versionen sind Java 6 Update 41 und Java 7 Update 15, die erst vor einigen Tagen veröffentlicht wurden.

Großflächige Verbreitung befürchtet

Wissenschaftler bei den Sicherheitsunternehmen FireEye und CyberESI haben bereits erste Attacken entdeckt, bei denen die Zertifikate erfolgreich zum Einsatz gekommen sind. Die Experten haben daraufhin Oracle über ihre Entdeckungen informiert. Wie cert.at schreibt, ist der Schadcode mittlerweile bereits stark verbreitet, allerdings nicht sehr effizient. Die Befürchtungen, dass effizienterer Code nachrückt, ist berechtigt. Dieser könnte dann großflächig auf Webseiten verteilt werden.

Gestohlene Zertifikate

Weiters haben die Experten von Symantec entdeckt, dass es zwischen der Malware und einer im Juli 2012 stattgefundenen Attacke auf die Sicherheitsfirma Bit9 einen Zusammenhang gibt. Die Hacker haben im Vorjahr mit Zertifikaten versehenen Code gestohlen, um diesen dann bei der Malware einzusetzen. Erst im Jänner 2013 hat Bit9 bemerkt, dass im Juli Code entwendet worden war.

Watering Hole Attack

Der von Symantec als "Naid" und von FireEye als "McRat" bezeichnete Trojaner wurde von Symantec mit Bit9 in Verbindung gebracht, da es sich um dieselben Ausgangs-IP-Adressen bei der Bit9-Attacke als auch bei der Malware handelt. Die Attacken haben zu einer Art Schneeballeffekt geführt, beispielsweise war auch Microsofts Internet Explorer vom "Zero Day" Exploit betroffen, der in einer "Watering Hole Attacke" an Amnesty International Hong Kong zum Einsatz kam. Bei dieser Art der Attacke werden Seiten infiltriert, deren Besucher mit großer Wahrscheinlichkeit Ziele sein könnten. User bzw. PCs, die die Seite besuchen, um sich beispielsweise Dokumente runterzuladen, werden mit Malware infiziert. Auch die Attacke an iOS-Entwicklern bei Apple, Facebook und Microsoft war eine "Watering Hole Attacke", bei der sich User lediglich ein Software Developer Kit runterladen wollten.

Verzicht auf Java

Nach wie vor empfiehlt es sich, Java komplett zu deinstallieren und nur für kurze und notwendige Arbeitsschritte manuell zu aktivieren. Das nächste Update für Java soll nämlich erst am 16. April kommen. Bis dahin sollte man Experten zufolge völlig darauf verzichten. (iw, derStandard.at, 4.3.2013)